O papel do API Gateway na escalabilidade e modernização de aplicações modernas. Conheça o Apache APISIX e descubra como ele facilita a evolução tecnológica.

À medida que as aplicações crescem em funcionalidades e audiência, a necessidade de um backend altamente escalável e integrado se torna cada vez mais relevante. Nesse contexto, modernizar sistemas e adotar tecnologias que suportem o ritmo de inovação é um movimento decisivo para empresas de todos os tamanhos.

Um API Gateway forte e maleável permite a comunicação eficiente entre serviços, ao mesmo tempo em que organiza e protege suas APIs. O Apache APISIX surge como uma opção dinâmica e de alto desempenho, possibilitando gerenciar serviços e microsserviços com adaptabilidade e segurança. Sua arquitetura modular e suporte a plugins customizados simplificam a adoção de novas funções, adequando-se ao ecossistema de cada negócio.

Em comparação com outros gateways de mercado, o APISIX valoriza a escalabilidade e a integração facilitada com plataformas cloud-native. Sua implementação ajuda a unificar processos, oferecer insights de monitoramento e reduzir a complexidade, preparando a organização para crescer sem abrir mão da qualidade e do desempenho.

Quer colocar o Apache APISIX em funcionamento rapidamente?

Baixe os arquivos de configuração completos e comece agora mesmo! Acesse: Github

Insights

- A flexibilidade do Apache APISIX, com suporte a plugins personalizados e configuração dinâmica, o torna uma escolha estratégica para arquiteturas modernas e legados em transição.

- Com sua arquitetura baseada no etcd e OpenResty, o APISIX combina confiabilidade distribuída e alto desempenho em uma única solução.

- Ao oferecer integração nativa com Kubernetes e compatibilidade com ambientes cloud-native, o Apache APISIX solidifica seu papel como uma ferramenta indispensável para o gerenciamento de APIs em escala.

Descubra a jornada do APISIX e seus diferenciais

Desenvolvido inicialmente pela API7.ai, ele foi pensado para lidar com cargas de trabalho intensas e se adaptar rapidamente a diferentes ambientes. Em 2019, esse projeto foi doado à Apache Software Foundation, ganhando ainda mais força graças à contribuição de uma comunidade ativa e diversificada.

Hoje, o Apache APISIX marca presença em setores de tecnologia, finanças e e-commerce, onde a gestão de APIs e microsserviços impacta diretamente a entrega de resultados. A possibilidade de aplicar configurações em tempo real, sem reinicializar o sistema, e o suporte a ambientes distribuídos e cloud-native tornam o APISIX uma escolha relevante para organizações que buscam modernizar suas integrações.

A arquitetura do APISIX reúne simplicidade, flexibilidade e escalabilidade

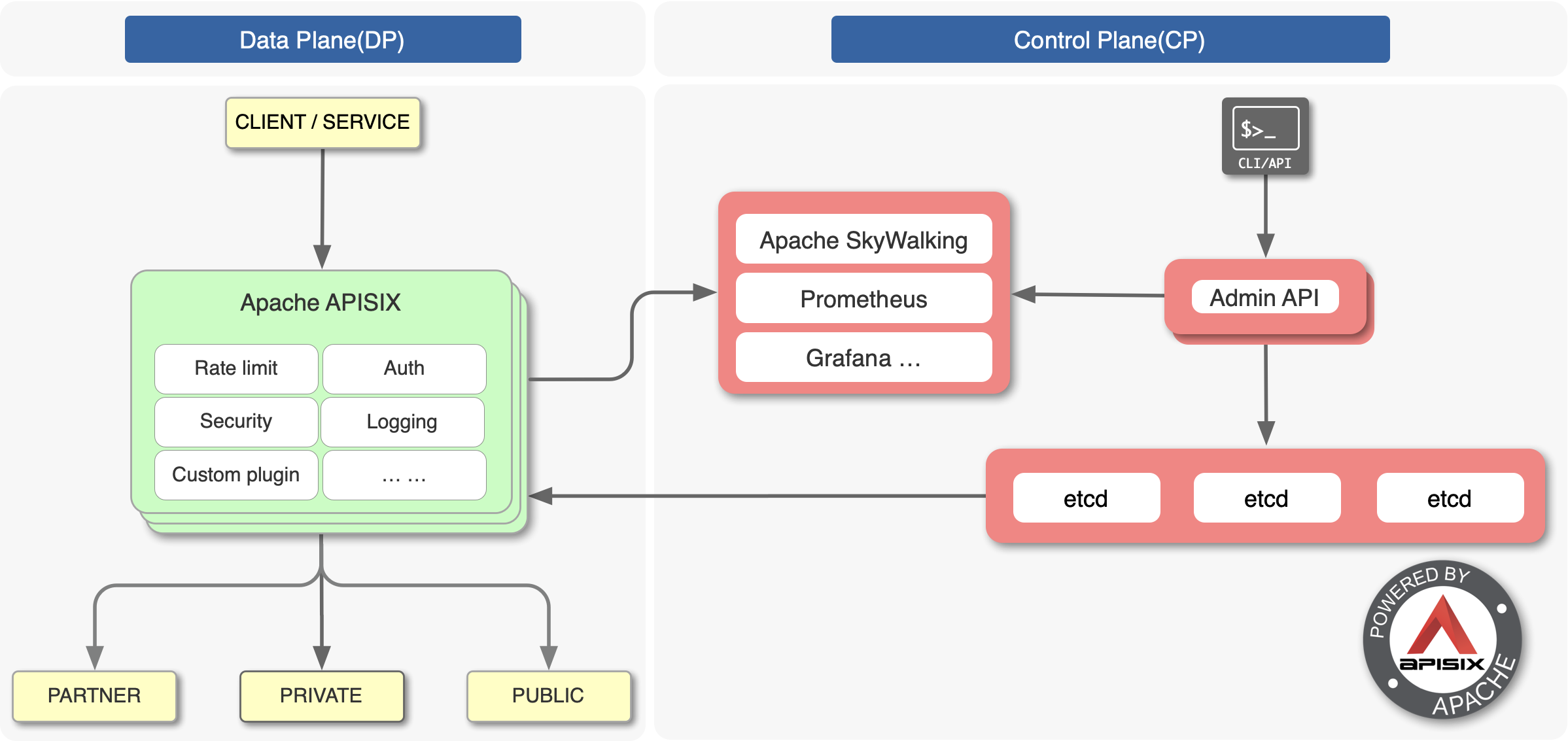

O Apache APISIX organiza sua arquitetura em dois componentes: o Control Plane, que utiliza o etcd para centralizar a administração de rotas e políticas, e o Data Plane, responsável por processar requisições com o apoio do OpenResty. Essa divisão simplifica a gestão, mantém o desempenho mesmo sob alto volume de tráfego e permite ajustes independentes no Control e Data Plane. Como resultado, o APISIX se mostra ágil em vários cenários, de projetos menores até grandes operações corporativas.

Entenda as bases do APISIX e simplifique a criação de serviços

Para aproveitar todo o potencial do Apache APISIX, é importante compreender os conceitos fundamentais que estruturam seu funcionamento. Esses termos formam a base de como o gateway opera, proporcionando flexibilidade, segurança e eficiência. A seguir, conheça as principais terminologias e seus papéis no gerenciamento de APIs e microsserviços:

API Gateway

O API Gateway funciona como um intermediário entre clientes e serviços backend, gerenciando autenticação, roteamento, segurança e transformação de dados. Ele centraliza a comunicação entre microsserviços e sistemas distribuídos, otimizando a integração e o desempenho.

Route

As rotas determinam como o APISIX encaminha o tráfego para os serviços backend. Elas são configuradas com critérios como métodos HTTP, padrões de URL e cabeçalhos específicos, garantindo que cada requisição chegue ao destino correto.

Upstream

O upstream representa o serviço backend que processa as requisições. Ele inclui configurações como balanceamento de carga, verificações de saúde e estratégias de failover, promovendo eficiência e alta disponibilidade.

Plugin

Os plugins adicionam funcionalidades personalizadas às rotas e upstreams. Eles podem executar tarefas como autenticação, transformação de dados, controle de tráfego e monitoramento, tudo configurável dinamicamente, sem necessidade de reinicializações.

Credential

Credenciais são informações utilizadas para autenticar clientes ou serviços no gateway. Elas podem incluir tokens, chaves de API ou certificados, sendo integradas aos plugins de autenticação para proteger os recursos.

Service

O service combina uma rota com seu upstream, representando um conjunto de configurações aplicáveis a um serviço backend específico. Essa abstração facilita o gerenciamento de microsserviços, unindo o tráfego e os backends em uma única definição.

Expanda as possibilidades com plugins no Apache APISIX

No Apache APISIX, a arquitetura de plugins prioriza a flexibilidade, permitindo adequar o gateway a diversos cenários de negócio. A configuração em tempo real, sem reiniciar sistemas, é um ponto-chave para dar suporte a aplicações críticas.

As categorias abrangem autenticação (OAuth2, JWT, LDAP), segurança (filtros contra ataques e restrição de acesso), controle de tráfego (roteamento avançado, balanceamento de carga, rate limiting), observabilidade (Prometheus, Grafana, Zipkin) e a funcionalidade serverless, que viabiliza a execução de funções diretamente no gateway.

O APISIX também se destaca por suportar plugins customizados, garantindo que cada empresa possa adaptar o gateway às suas necessidades exclusivas, simplificando a integração de sistemas legados e fortalecendo estratégias específicas de cada projeto.

Configurando o Apache APISIX

Importante: O ambiente descrito neste guia é destinado exclusivamente para fins de aprendizado e experimentação. Ele não inclui práticas de segurança e otimizações recomendadas para produção. Consulte a documentação oficial para implantações em ambientes corporativos.

Etapa 1: Configurando o etcd

O etcd é um sistema de armazenamento chave-valor distribuído altamente confiável, usado como base para gerenciar as configurações centrais do APISIX. Ele atua como o repositório principal, onde são armazenadas informações críticas, como:

- Rotas que direcionam o tráfego para os serviços backend.

- Políticas de autenticação que regulam quem pode acessar suas APIs.

- Configurações de plugins aplicados a rotas ou upstreams.

No contexto do APISIX, o etcd desempenha um papel importante ao garantir consistência em ambientes distribuídos. Ele permite que múltiplas instâncias do APISIX compartilhem as mesmas configurações, mantendo a sincronização entre os componentes do sistema.

A configuração do etcd no Docker Compose inclui variáveis de ambiente para habilitar o suporte ao protocolo HTTP, permitindo comunicação entre os serviços. O volume montado preserva os dados do etcd, garantindo que suas configurações permaneçam intactas mesmo após reinicializações.

services:

etcd:

image: bitnami/etcd:latest

container_name: etcd

environment:

- ETCD_ENABLE_V2=true

- ALLOW_NONE_AUTHENTICATION=yes

- ETCD_ADVERTISE_CLIENT_URLS=http://etcd:2379

- ETCD_LISTEN_CLIENT_URLS=http://0.0.0.0:2379

volumes:

- etcd_data:/bitnami/etcd

ports:

- "2379:2379"

networks:

- apisixEtapa2: Configurando o núcleo do Apache APISIX

O núcleo do Apache APISIX é o componente que processa todas as requisições recebidas e aplica as regras definidas no Control Plane. Ele interage com o etcd para carregar configurações e utiliza o OpenResty, uma extensão do NGINX, para oferecer alta performance e baixa latência no gerenciamento de tráfego.

Nesta configuração, o APISIX é exposto em múltiplas portas:

- 9080 (HTTP): Usada para requisições sem criptografia.

- 9443 (HTTPS): Usada para tráfego seguro, exigindo certificados SSL configurados.

O volume montado (./apisix/conf/config.yaml) permite que você personalize o comportamento do APISIX, adicionando rotas, plugins e políticas conforme necessário.

apisix:

image: apache/apisix:latest

container_name: apisix

depends_on:

- etcd

volumes:

- ./apisix/conf/config.yaml:/usr/local/apisix/conf/config.yaml:ro

ports:

- "9080:9080/tcp"

- "9443:9443/tcp"

networks:

- apisixEtapa3: Configurando o Dashboard

O dashboard é a interface gráfica do Apache APISIX. Ele oferece uma forma intuitiva de gerenciar rotas, plugins, upstreams e outras configurações diretamente de um navegador.

Ao contrário das APIs RESTful, que exigem chamadas programáticas, o dashboard abstrai a complexidade e apresenta as configurações em uma interface visual fácil de navegar.

dashboard:

image: apache/apisix-dashboard:latest

container_name: dashboard

depends_on:

- etcd

ports:

- "9000:9000/tcp"

networks:

- apisixFinalizando a Configuração

Com todos os serviços configurados, você pode iniciar o ambiente executando o seguinte comando no terminal:

docker-compose upResultados esperados:

- O etcd estará disponível na porta 2379, atuando como o repositório central para as configurações.

- O núcleo do APISIX estará acessível nas portas 9080 (HTTP) e 9443 (HTTPS), pronto para processar requisições.

- O dashboard estará disponível em http://localhost:9000, permitindo gerenciar configurações graficamente.

services:

etcd:

image: bitnami/etcd:latest

container_name: etcd

environment:

- ETCD_ENABLE_V2=true

- ALLOW_NONE_AUTHENTICATION=yes

- ETCD_ADVERTISE_CLIENT_URLS=http://etcd:2379

- ETCD_LISTEN_CLIENT_URLS=http://0.0.0.0:2379

volumes:

- etcd_data:/bitnami/etcd

ports:

- "2379:2379"

networks:

- apisix

apisix:

image: apache/apisix:latest

container_name: apisix

depends_on:

- etcd

volumes:

- ./apisix/conf/config.yaml:/usr/local/apisix/conf/config.yaml:ro

ports:

- "9180:9180/tcp"

- "9080:9080/tcp"

- "9091:9091/tcp"

- "9443:9443/tcp"

- "9092:9092/tcp"

networks:

- apisix

dashboard:

image: apache/apisix-dashboard:latest

container_name: dashboard

volumes:

- ./apisix_dashboard/conf/conf.yaml:/usr/local/apisix-dashboard/conf/conf.yaml:ro

depends_on:

- etcd

ports:

- "9000:9000/tcp"

networks:

- apisix

networks:

apisix:

driver: bridge

volumes:

etcd_data:

driver: localConfigurando os arquivos necessários para o funcionamento do Apache APISIX

Para que o Apache APISIX funcione corretamente, é necessário criar dois arquivos de configuração que definem os parâmetros operacionais do núcleo do gateway e do dashboard. Esses arquivos são fundamentais para personalizar o comportamento do ambiente e garantir que o APISIX se conecte ao etcd, gerencie tráfego e permita acesso ao painel de administração.

Arquivo 1: Configuração do Núcleo do APISIX

Este arquivo, montado no volume ./apisix/conf/config.yaml, configura o núcleo do APISIX, definindo portas de escuta, autenticação administrativa, integração com o etcd e outros parâmetros essenciais:

#

# Licensed to the Apache Software Foundation (ASF) under one or more

# contributor license agreements. See the NOTICE file distributed with

# this work for additional information regarding copyright ownership.

#

apisix:

node_listen: 9080

enable_ipv6: false

enable_control: true

control:

ip: "0.0.0.0"

port: 9092

deployment:

admin:

allow_admin:

- 0.0.0.0/0

admin_key:

- name: "admin"

key: edd1c9f034335f136f87ad84b625c8f1

role: admin

- name: "viewer"

key: 4054f7cf07e344346cd3f287985e76a2

role: viewer

etcd:

host:

- "http://etcd:2379"

prefix: "/apisix"

timeout: 30

plugin_attr:

prometheus:

export_addr:

ip: "0.0.0.0"

port: 9091Este arquivo define aspectos, como as portas onde o Apache APISIX escuta requisições, permissões administrativas e a integração com o etcd. Ele também ativa métricas do Prometheus, facilitando o monitoramento do gateway.

Arquivo 2: Configuração do dashboard do Apache APISIX

Este arquivo, montado no volume ./apisix_dashboard/conf/conf.yaml, controla o comportamento do dashboard, como a porta de acesso, autenticação e logs.

#

# Licensed to the Apache Software Foundation (ASF) under one or more

# contributor license agreements. See the NOTICE file distributed with

# this work for additional information regarding copyright ownership.

#

conf:

listen:

host: 0.0.0.0

port: 9000

etcd:

endpoints:

- etcd:2379

log:

error_log:

level: warn

file_path:

logs/error.log

authentication:

secret:

secret

expire_time: 3600

users:

- username: admin

password: admin

- username: user

password: user

plugin_attr:

prometheus:

export_addr:

ip: "0.0.0.0"

port: 9091Este arquivo define a porta onde o dashboard estará disponível, autenticação de usuários e configurações de log. Ele também habilita a exportação de métricas do Prometheus, semelhante ao arquivo do núcleo do APISIX.

Conclusão

O Apache APISIX se destaca como um gateway de API dinâmico e altamente personalizável, projetado para atender às demandas de projetos modernos e escaláveis. Sua arquitetura modular, suporte a plugins, integração com sistemas legados e compatibilidade com ambientes cloud-native fazem dele uma ferramenta indispensável para quem busca otimizar a gestão de tráfego e microsserviços.

Ao longo deste artigo, exploramos os componentes essenciais do APISIX, desde sua arquitetura robusta até a configuração de um ambiente funcional utilizando Docker Compose. Os arquivos de configuração apresentados servem como base para personalizar o comportamento do gateway e garantir que ele atenda às necessidades específicas de cada projeto.

Seja para aprendizado, experimentação ou para construção de soluções complexas, o APISIX oferece a flexibilidade necessária para se adaptar às exigências de diferentes ambientes e empresas.

FAQ: Perguntas Frequentes

1. O Apache APISIX é seguro para ser usado em produção?

Sim, o APISIX é projetado para ambientes de produção. No entanto, configurações adicionais, como restrições de IP, autenticação no etcd e certificados SSL, são essenciais para garantir a segurança.

2. O APISIX é compatível com Kubernetes?

Sim, o APISIX é altamente compatível com Kubernetes e oferece um Ingress Controller para facilitar a integração com clusters Kubernetes.

3. O que é o etcd no contexto do APISIX?

O etcd é um armazenamento distribuído usado para gerenciar as configurações do APISIX, como rotas, upstreams e credenciais. Ele garante consistência em ambientes distribuídos.

4. Posso gerenciar o APISIX sem o dashboard?

Sim, todas as configurações do APISIX podem ser feitas por meio de suas APIs RESTful. O dashboard é uma alternativa gráfica para facilitar o gerenciamento.

5. Quais métricas podem ser monitoradas com o APISIX?

Usando o plugin Prometheus, você pode monitorar métricas como taxa de requisições, latência e erros, permitindo análises detalhadas do desempenho do gateway.

6. É possível configurar múltiplos upstreams para balanceamento de carga?

Sim, o APISIX suporta múltiplos upstreams e oferece configurações avançadas de balanceamento de carga, incluindo verificações de saúde e failover.

7. Como restringir o acesso à API administrativa do APISIX?

Você pode usar a configuração allow_admin no arquivo de configuração para definir uma faixa de IPs autorizados e criar chaves de autenticação para diferentes usuários.

8. O APISIX suporta IPv6?

Sim, o APISIX suporta IPv6. No entanto, ele pode ser desativado com a configuração enable_ipv6: false no arquivo de configuração.

9. Qual é a diferença entre Route e Service no APISIX?

Route define como o APISIX direciona requisições para o backend enquanto Service agrupa rotas e upstreams, representando uma abstração para um serviço completo.